主页 > imtoken钱包官方网址 > 勒索病毒运行过程分析

勒索病毒运行过程分析

近日,某单位因感染勒索病毒支付赎金197万元,损失惨重。

在之前的文章中,我们也盘点过,财产损失从几百万到上亿不等,触目惊心。 一个小小的勒索病毒怎么会造成如此巨大的损失? 本文将系统介绍勒索病毒的攻击、运行、勒索过程,揭开勒索病毒的真相。

攻击阶段

勒索病毒的三大攻击方式:未修复的N-day漏洞、钓鱼邮件、捆绑软件。

未修复的 N-day 漏洞

未修复的 N-day 漏洞是勒索软件传播的主要方式。 黑客会利用最常见的N-day漏洞或未被发现的0-day漏洞来传播勒索病毒,例如著名的Wannacry勒索病毒所使用的“永恒之蓝”。 “SMB输入验证漏洞,攻击者可以远程发送数据包执行任意代码。

钓鱼邮件

黑客利用社会工程学构造各种形式的邮件,如向所有用户发送小说、色情等垃圾邮件某比特币勒索病毒分析,或向企业客服发送反馈邮件,向人事部门发送简历等,诱导用户单击并执行电子邮件恶意软件中的exe。 GandCrab5.2最终版使用大量钓鱼邮件,冒充政府机构进行恐吓,并附加恶意exe文件。

捆绑软件

破解第三方软件,在其下载文件中植入自己的恶意软件,用户下载安装后触发。 或者一些勒索软件的传播者会主动发布一些假冒正版的软件。 例如,STOP 勒索软件主要通过捆绑软件进行传播。

运行阶段

首先简单介绍一下勒索病毒加密文件的核心——非对称加密算法。 所谓非对称加密算法,举个简单的例子:

对称加密是有钥匙的锁。 加密和解密都是用这个唯一的密钥完成的。

非对称加密是一把有两把钥匙的锁。 钥匙 A 用于锁上锁,另一把钥匙 B 用于解锁。 A称为公钥,所有人都可以查看; B称为私钥,保存在加密者手中。

因此,只要黑客采用非对称加密,并将私钥牢牢掌握在自己手中,其他人想要解密文件,基本上是不可能的。

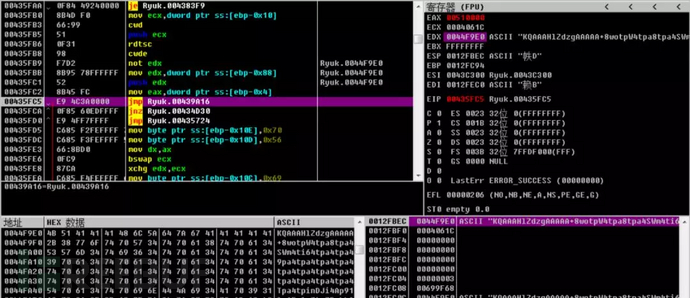

以GandCrab勒索病毒的一个变种为例,介绍一下该勒索病毒的加密过程(该病毒采用RSA算法进行非对称加密,AES算法进行对称加密):

黑客有一对非对称密钥:私钥 a 和公钥 b。 入侵系统后,黑客会为受害者创建一个非对称密钥对私钥A、公钥B和对称加密密钥Q。

在正式加密之前,黑客用自己的公钥b加密用户的私钥A。 然后使用对称加密算法用秘钥Q对文件进行加密,加密完成后,用用户的公钥B对秘钥Q进行加密,放入加密后的文件中。 整个过程如下:

勒索病毒的典型加密过程

绿色箭头是解密过程,红色箭头是加密过程。 解密时,黑客会用自己的私钥a解密用户的私钥A(通过用户的公钥B),然后用私钥A解密对称加密密钥Q,最后用Q解密用户的文件.

是不是有点绕? 俗话说:存在即合理。 看看黑客为什么这样做。

①为什么要为用户生成另一个非对称密钥?

答:为了保证一机一ID! 这样你就可以要求更多的钱。 如果只使用黑客自己的公钥,那么无论受害人赢得了多少台机器,他只需要购买一个ID,因为其他人也是用这个密钥解密的。 黑客不会错过勒索更多资金的机会吗?

②为什么要用对称加密来加密文件? 直接使用非对称加密不是更好吗?

A:不,黑客不是在做无用的事情。 主要原因是:非对称加密性能消耗高,加密速度慢! 对称加密没有这个缺陷。 快速加密可以节省一些时间,并且可以在用户发现之前完成加密。

所以在大多数情况下,黑客非对称加密的并不是文件,而是对称加密密钥!

③为什么黑客的私钥不能被截获然后解密?

答:因为黑客的私钥从来没有发出过! 加密只需要用到黑客的公钥b,而私钥a一直留在黑客身边,从未离开过。 解密也是如此。 黑客只需要解密用户的私钥A,因为A可以解密秘钥Q。

不仅如此,勒索病毒通常还有以下“人性化”设计:

① 为了防止系统被加密后无法启动,黑客还会设置一些白名单来避免加密操作系统文件;

②为避免文件损坏,黑客会先关闭服务,释放文件占用,再进行加密;

③大部分病毒也会将自己加入到启动项中,以保证每次启动时只显示勒索页面;

④加密成功后,会尝试连接内网其他机器,造成进一步感染;

⑤ 甚至有些病毒会检测受害者的国籍,通过检查系统默认语言或键盘布局,从而将部分国家加入白名单,不进行恶意加密。 同时,也怕受害人听不懂警示提醒而转用母语。

另外,我们发现很多勒索病毒还有“物理攻击”,即入侵成功后,会有人登录系统,手动关闭杀毒软件,上传勒索病毒!

这样的“亲切感”几乎让人佩服:真是一站式的“贴心”服务!

勒索阶段

绝大多数勒索软件赎金都是用比特币支付的。 由于勒索页面需要显示收款账号,显然不可能提供银行卡、支付宝等,否则除了赎金外,还会收到东风快递。

早在2013年,勒索软件CryptoLocker就开始使用比特币作为勒索赎金的手段,并沿用至今。

比特币隐私真的足够强大吗? 比特币采用区块链技术,一大特点是所有交易公开、透明、可追溯。 一旦出现某种勒索病毒,大量比特币同时交易到同一个地址,很可能就是黑客的账户。 同时,很多交易所要求用户进行反洗钱和了解你的用户(AML/KYC)检查,要求比特币账户关联用户的个人信息某比特币勒索病毒分析,自然不能用来收取赎金。

比特币交易隐私下限很低,不懂隐私交易技巧的用户每笔交易都可以很容易被追踪,查出账户余额; 但通过各种技术的运用,比特币的隐私上限非常高,这也被广泛用于勒索病毒交易,但很少有比特币账户被追踪和暴露。

通过先进的隐私保护技术和谨慎的行为,比特币的隐私性得到了极大的提升。 根据交易监测公司Chainalysis的追踪,Cryptoxxx勒索病毒95%的资金都被送到了不明目的地,而WannaCry则高达100%。 因此,黑客可以安全地使用比特币作为收取赎金的手段,并成功地将比特币洗成现金。

可用于 Wannacry 混淆交易的交易所

勒索灰烬

如此“友好”且成熟的勒索病毒,必然在背后形成一条稳定的灰黑色产业链。 勒索病毒灰产的发展与勒索病毒的危害扩大之间形成正反馈,代理人的高额佣金进一步扩大了受害人的经济损失。 下图说明了勒索病毒生成灰的全过程:

勒索灰生产链

红色箭头代表勒索软件的传播过程,绿色箭头代表受害者的解密过程。 需要注意的是,解密代理不仅只有一层,层层代理也让整个行业追责难度加大。

勒索软件防御

就像应对病毒性疾病的策略一样,计算机病毒的预防必须优于应急处理。 那么如何防范勒索软件呢? 从勒索病毒的三大攻击方式——N日漏洞、钓鱼邮件、捆绑软件来看:

1)及时更新系统和应用的版本

0-day漏洞一般是防不胜防的,及时更新版本可以很好的提高安全性。 实践证明,从0-day漏洞出现到利用该漏洞的勒索病毒出现大约需要两个月的时间,可以在这段时间内完成补丁。 例如Wannacry利用的永恒之蓝漏洞,2017年3月发布补丁,5月病毒爆发。 只要你安装补丁,你就可以生存。

2)识别钓鱼邮件

查看邮件时尽量不要点击邮件中的可执行文件。 一些恶意软件图标伪装成带有.doc.exe 后缀的单词。 系统隐藏后缀时,几乎和word一样。 查看word和excel时,尽量在保护模式下查看,避免在文件中运行恶意宏。

3)慎用破解软件

破解软件是在原软件的基础上进行修改的软件。 一些破解者可能只是研究和分享技术,但也有一些恶意破解者会将恶意程序集成到破解软件中。 识别恶意软件的任务留给了杀毒软件,但一些新兴的勒索软件无法防御。 我们能做的就是不要运行其他的可执行文件,也不要使用管理员来运行; 关闭破解软件不需要的端口; 多看新闻,发现某个软件有后门或病毒,立即删除。

4)做好备份工作

即使百米易数不幸中了勒索病毒,标准化的备份工作也可以避免我们向勒索者低头,避免支付高额赎金。 需要注意的是,备份和生产环境应位于不同的区域,严格控制网络访问,防止生产和备份同时被加密。

网讯安全服务的产品百度盾可以避免这些后顾之忧,采用可信防御技术,可以达到“进不去,进不去,杀不死”的效果。

无法进入:未经许可的可执行文件无法写入白盾控制节点。 这样可以保证0day进入的勒索病毒无法下载可执行文件;

起不来:非授权可执行文件无法在白盾节点上启动。 这样可以保证即使不小心下载了勒索软件,也无法执行;

不可杀:白盾节点用户无法关闭防御系统,只能通过高安全性的控制中心关闭防御系统。 这避免了“物理攻击”,并且无法手动执行勒索软件。