主页 > imtoken钱包地址 > GitHub被攻击,黑客给出十天期限:不支付比特币赎金,将公布用户私密代码

GitHub被攻击,黑客给出十天期限:不支付比特币赎金,将公布用户私密代码

五一假期的最后一天,有程序员查看了自己托管在GitHub上的代码,发现自己的源码和Repo不见了,取而代之的是一封黑客留下的勒索信!

信中说他们已经下载了源代码并将其存储在他们的服务器上。

受害者必须在 10 天内向特定账户支付 0.1 个比特币(约合人民币 3800 元),否则将泄露代码或以其他方式使用。

要找回丢失的代码并避免代码泄露:发送 0.1 比特币 (BTC) 到我们的比特币地址

1ES14c7qLb5CYhLMUekctxLgc1FV2Ti9DA

并通过邮件联系我们,提供您的 git 登录信息和付款证明。地址是

admin[at]gitsbackup[dot]com。

如果您不确定我们是否拥有您的数据,请联系我们,我们将向您发送证明。 您的代码已下载并备份在我们的服务器上。

如果我们在接下来的 10 天内没有收到您的付款,我们将公开您的代码或以其他方式使用它们。

从这威胁的话语来看,被攻击的是GitHub上的私有库。 而且,不仅是GitHub,其他代码托管网站GitLab和Bitbucket也遭到了攻击。

突然的袭击

根据GitHub上的搜索数据,共有373名用户遭到攻击。 根据 GitLab 发布的数据,黑客至少获得了所有 131 个用户和 163 个存储库的访问权限。

这些被攻击存储库的代码和提交信息都被名为“gitbackup”的帐户删除。

在各大社交媒体上,一些受害者将此次攻击归因于Atlassian开发的Git GUI应用SourceTree,并认为黑客利用了其中的漏洞。

但是这次攻击跨越了多个平台,The Register 报告说这次攻击很可能是针对无意中安全性较差的存储库,而不是特定的漏洞。

据 ZdNet 报道,黑客可能在网上扫描了 Git 配置,然后提取登录凭据登录 Git 仓库,完成这波操作。

截至发稿,尚未向攻击者的比特币账户支付赎金。 相反,这个比特币地址已经被报道了很多。

据Bitcoin Abuse数据库显示,已有31人举报了这个比特币地址,称对方是黑客,希望删除该地址。

ZdNet 记者 Catalin Cimpanu 表示,攻击现已停止,没有新账户受到攻击。

被攻击时不要惊慌

按照GitLab官方的说法,此次黑客事件最大的问题在于用户:

“我们有充分的证据表明,受影响帐户的密码以明文形式存储在相关代码库的部署中。”

因此,提高安全意识是保护自己代码的最好方法。 GitLab推荐以下方法来防止密码被黑客窃取:

1、使用强密码,降低被黑客破解的风险;

2.使用密码管理工具来存储密码而不是明文;

3.开启双因素认证并使用SSH密钥进行改进。

如果你不幸中招了,不要急于支付赎金,因为即使你支付了,也不能保证代码不会被黑客泄露。

至于被删除的代码,有早期受害者在StackExchange论坛上指出,代码还在,可以恢复,只是HEAD被黑客修改了。

他还给出了一系列补救措施,这是GitLab官方推荐的。

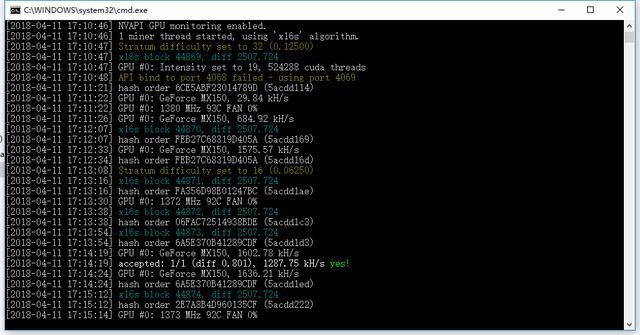

输入以下代码:

git checkout 原点/主人

gitreflog #taketheSHAofthelastcommitofyours

git 重置 [SHA]

可以看到黑客的commit记录,修复origin/master。 但是问题并没有完全解决。 如果你输入git status,它仍然会显示:

HEAD 与 origin/master 分离

如果你已经在本地备份了代码,那就好办了,直接push本地代码即可:

git push originHEAD:master --force

如果您没有本地备份,您仍然可以从远程存储库克隆,使用 git reflog 或 git fsck 找到最后一次提交并更改 HEAD。

接下来你唯一需要担心的就是黑客会不会公开你的私人代码。

代码公开之痛

对于代码被公开,国内一些企业也感到痛心。

例如比特币源码修改,大疆前员工将包含公司商业机密的代码上传到GitHub的公共仓库,导致源代码泄露。

根据这些源代码,攻击者可以获取SSL证书的私钥,获取客户的敏感信息比特币源码修改,如用户信息、飞行日志等。

据评估,此次泄露的代码给大疆造成的经济损失共计116.4万元。

前不久,也对这次代码泄露做出了判断:

有期徒刑六个月,并处罚金二十万元。

近日,B站的源代码也发布到了GitHub上。 虽然很快被封禁,B站也已经报警,但很多网友克隆了代码库,埋下了隐患,补救起来相当头疼。

如果黑客将这次获得的代码全部公开,对于一些小团队来说可能是一个打击。